通过使用几个版本的Microsoft IIS中的某些向量,可以检测在Windows中具有等效的8.3文件命名方案的文件和目录的短名称。例如,可以检测“.aspx”文件的所有短名,因为它们的扩展名中有4个字母。这可能是一个主要问题,特别是对于.net网站来说,因为攻击者可以找到通

常不可见的重要文件和文件夹,所以容易受到直接URL访问的影响。

Microsoft IIS在实现上存在文件枚举漏洞,攻击者可利用此漏洞枚举网络服务器根目录中的文件。IIS支持短文件名猜测的HTTP方法主要包括:debug、oprions、get、post、head、trace六种。

IIS 8.0之后的版本只能通过options和trace方法被猜测成功。

注:IIS 8.0以下版本需要开启ASP.NET

危害: 攻击者可以利用“~”字符猜解或遍历服务器中的文件名,或对IIS服务器中的.Net Framework进行拒绝服务攻击。

解决方案:

1、修改注册列表HKLM\SYSTEM\CurrentControlSet\Control\FileSystem \NtfsDisable8dot3NameCreation的值为1,或者,可以直接点此下载,然后运行,再重启下机器。(此修改只能禁止 NTFS8.3格式文件名创建,已经存在的文件的短文件名无法移除),

2、如果你的web环境不需要asp.net的支持你可以进入Internet 信息服务(IIS)管理器 — Web 服务扩展 - ASP.NET 选择禁止此功能。

3、升级net framework 至4.0以上版本。

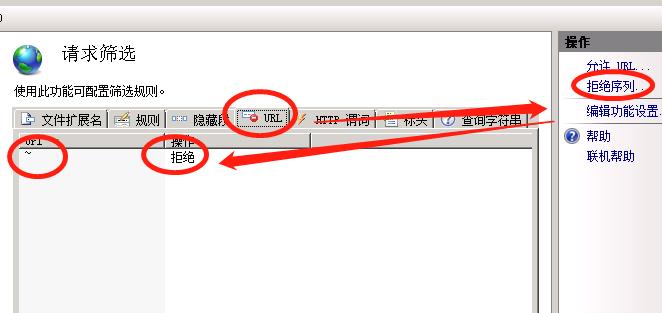

4、当前的IIS版本为7.5 【IIS】 => 【请求筛选】 => 【URL】中添加 【拒绝序列】 符号 ~

攻击者可以利用“~”字符猜解或遍历服务器中的文件名,或对IIS服务器中的.Net Framework进行拒绝服务攻击。

通过以上方法,基本可以解决此漏洞!

本文地址:http://www.seozz.net/zzseo/804.html

本文标题:微软IIS波浪号目录枚举漏洞的解决方法